駭客製造假應用程式錯誤訊息引誘用戶上當,執行PowerShell指令碼植入惡意程式

駭客製造假應用程式錯誤訊息引誘用戶上當,執行PowerShell指令碼植入惡意程式

資料來源: https://www.ithome.com.tw/news/163513

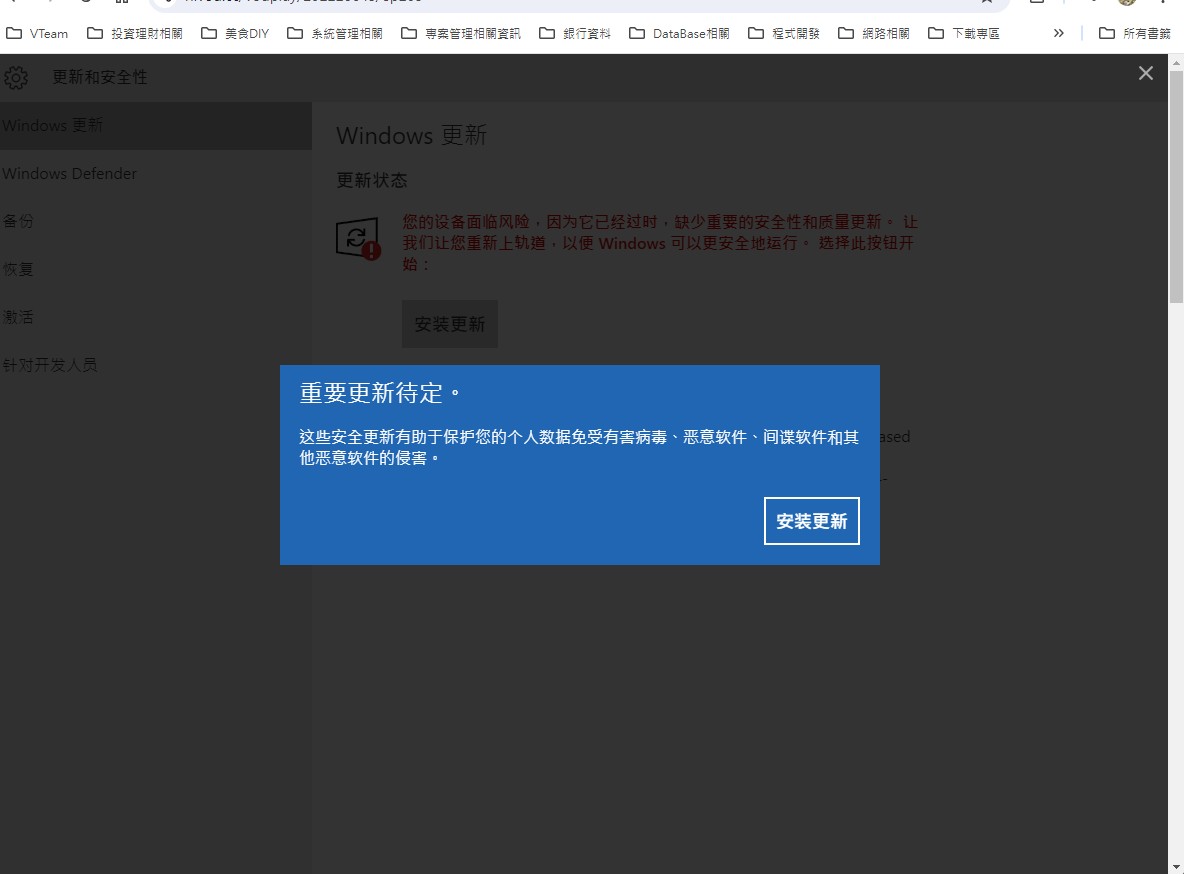

同事提供相關畫面(類似案例) ~ 偽造/仿造/模仿 Windows 內建防毒軟體/系統更新 畫面

資安業者Proofpoint揭露新型態的社交工程攻擊手法,駭客組織ClearFake、TA571聲稱Chrome、Word、OneDrive等應用程式出錯為由,引誘使用者依照指示,複製、貼上並執行PowerShell指令碼,從而導致電腦感染惡意軟體。

研究人員從今年3月、4月,以及6月初,看到上述兩組人馬運用相關手法從事攻擊行動,但無法確認這些駭客是否有所關連。

其中,專門以瀏覽器更新為幌子發動攻擊的駭客組織ClearFake,他們主要鎖定的目標是特定網站用戶,駭客先是攻擊網站植入惡意內容,一旦使用者瀏覽這些網站,電腦就有可能載入來自幣安智能鏈(Binance Smart Chain,BSC)的惡意指令碼,而該指令碼又會從另一個網域載入第2個指令碼,其功能是藉由名為Keitaro的流量引導系統(TDS)過濾目標用戶。

研究人員指出,上述駭客利用區塊鏈隱匿作案工具的手法,他們稱為EtherHiding。

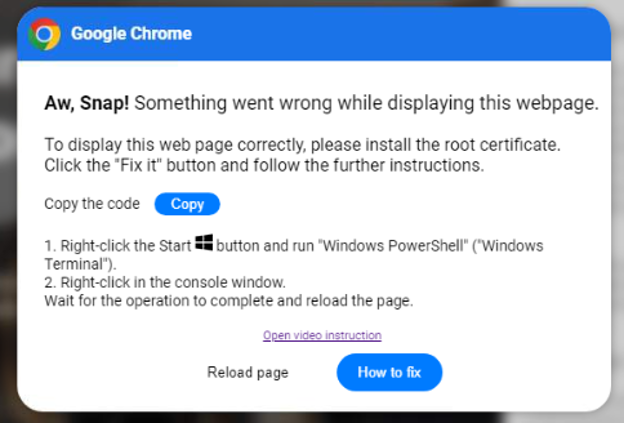

若是目標使用者仍持續瀏覽受害網站,他們就會看到駭客設置的「錯誤訊息」,宣稱用戶必須依照指示安裝根憑證,才能正常瀏覽網站。

這個彈出式對話框列出了詳細的操作步驟,首先他們要求使用者按下複製程式碼的按鈕,然後開啟PowerShell,並在主控臺視窗點選滑鼠右鍵,然後等待指令碼執行完成再重新載入網頁。

然而使用者一旦照做,就會在PowerShell命令列視窗貼上攻擊者的指令碼並執行。他們看到對方清除DNS快取、移除剪貼簿的內容,顯示誘騙訊息,並從遠端取得另一個PowerShell指令碼,在記憶體內執行,而這個指令碼的功能,會確認受害電腦是否是資安人員的測試環境,其方法是檢查電腦是否回傳系統溫度。

若是通過上述檢查,駭客就會利用經過AES編碼的指令碼部署惡意程式,他們藉由惡意程式載入工具IDAT Loader(也叫做HijackLoader、DOILoader),於受害電腦載入竊資軟體Lumma Stealer,之後,還會再部署挖礦軟體、剪貼簿挾持程式,以及另一個惡意程式載入工具Amadey Loader,企圖植入更多惡意軟體。

=======================================================]

3 thoughts on “駭客製造假應用程式錯誤訊息引誘用戶上當,執行PowerShell指令碼植入惡意程式”

也有佯稱Word、OneDrive等應用程式出錯的攻擊手法

駭客製造假應用程式錯誤訊息引誘用戶上當,執行PowerShell指令碼植入惡意程式

預防IT詐騙

01.拒絕在第一時間按照對方指示直接操作

02.看懂對方指令(確定無危險才能操作)

網頁 佯裝/偽裝 WINDOWS應用程式/系統更新/防毒軟體 畫面

誘騙/誘導/詐騙 安裝/下載 病毒/後門/遙控 軟體/程式 手法/方法

黑客/駭客 第一步入侵/植入/獲取/獲的 肉雞/殭屍電腦 的案例備份